Světem, tedy aspoň tím internetovým, dne 1. března 2018 otřásl největší DDoS útok v historii a mířil na GitHub. Intenzita útoku byla 1,35 Tb/s (126,9 milionu paketů za sekundu). Jak je to možné? Za všechno může Memcached protokol jehož port 11211 útočníci využili k masivnímu DDoS útoku.

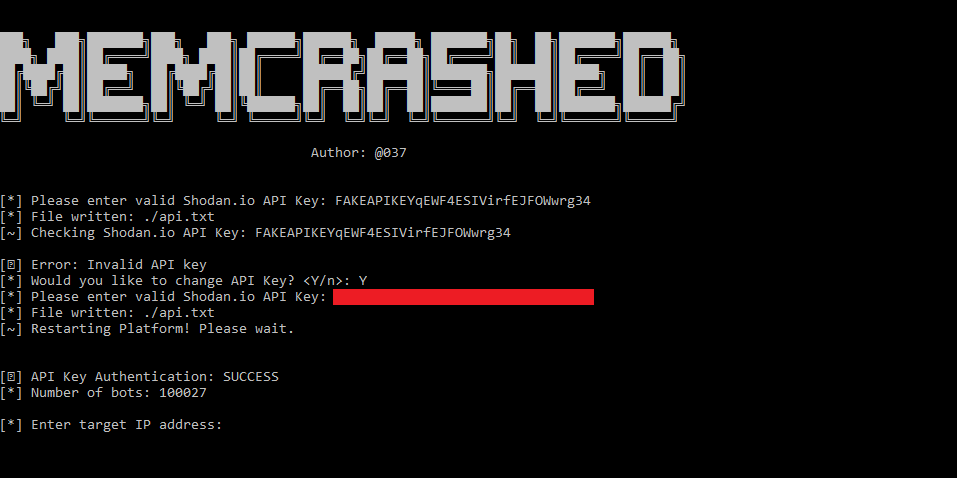

Script pro možný útok je k dispozici na GitHubu a není nějak obtížné jej provést. Budete potřebovat pouze linux, python a Shodan API klíč.

Problém je také v tom, že serverů které jsou pro možný útok aktuálně k dispozici (průzkum dělán 09/03/2018 10:00) je celá řada v několika zemích.

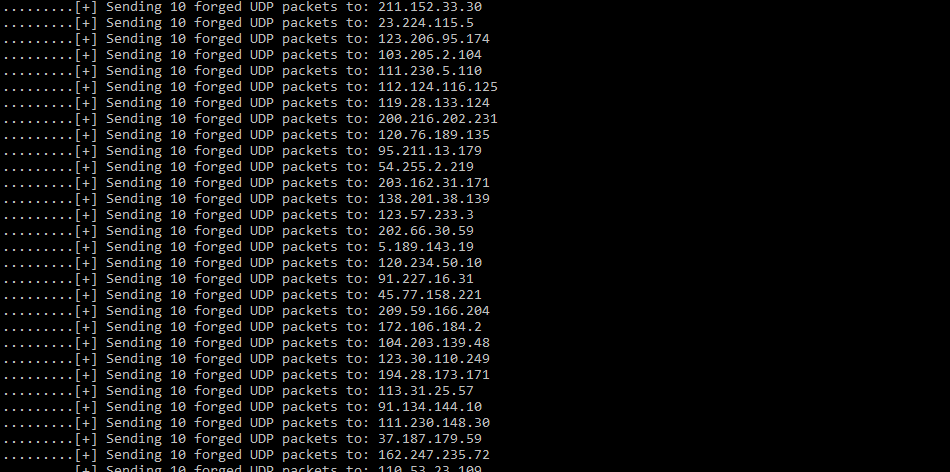

A jak vlastně útok probíhá? Memcached server slouží (jak již název napovídá) k cachování, ale není určen k tomu, aby byl otevřený do internetu a nemá tak dostatečné zabezpečení. Útočník tedy zadá dotaz na tento server, ale nastaví, aby odpověď byla směřována na IP adresu oběti. Jelikož je odpověď tohoto serveru větší, než samotný dotaz, je útok o to efektivnější.

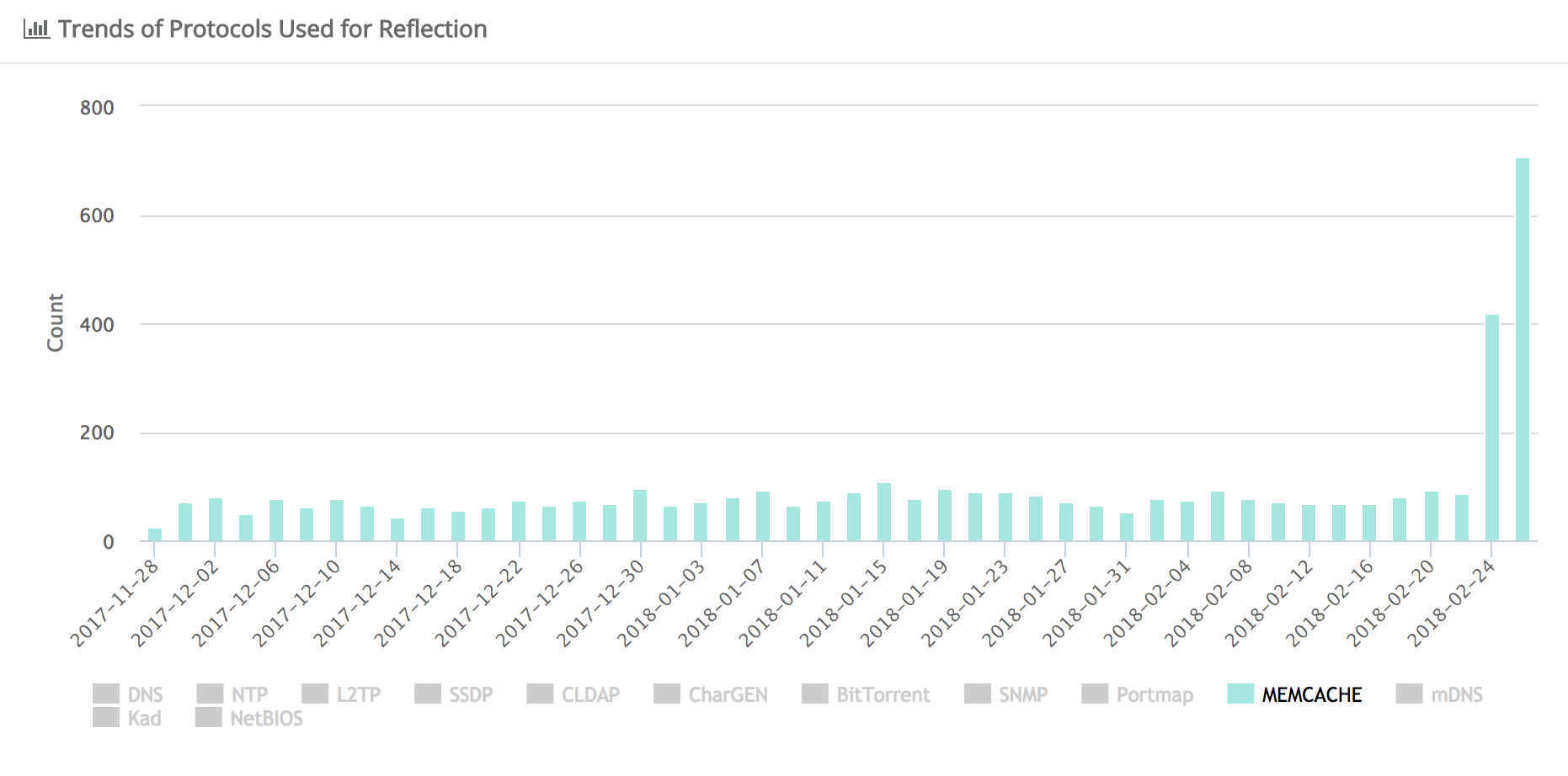

Velké firmy jako CloudFlare, nebo Akamai, které se zabývají antiDDoS ochranou varují, že útoků založených na memcached přibývá.

Obrana samozřejmě existuje. Asi ta nejjednodušší je blokovat port 11211 na FW na dotazy z internetu.

zdroje:

https://github.com/649/Memcrashed-DDoS-Exploit

https://blogs.akamai.com/2018/02/memcached-udp-reflection-attacks.html

https://blog.cloudflare.com/memcrashed-major-amplification-attacks-from-port-11211/